أكدت إنتل أن تسريب الكود المصدري لـ UEFI BIOS لوحدات المعالجة المركزية Alder Lake أمر حقيقي ، مما يثير مخاوف الباحثين بشأن الأمن السيبراني.

Alder Lake هو اسم معالجات Intel Core من الجيل الثاني عشر ، والتي تم إصدارها في نوفمبر 2021.

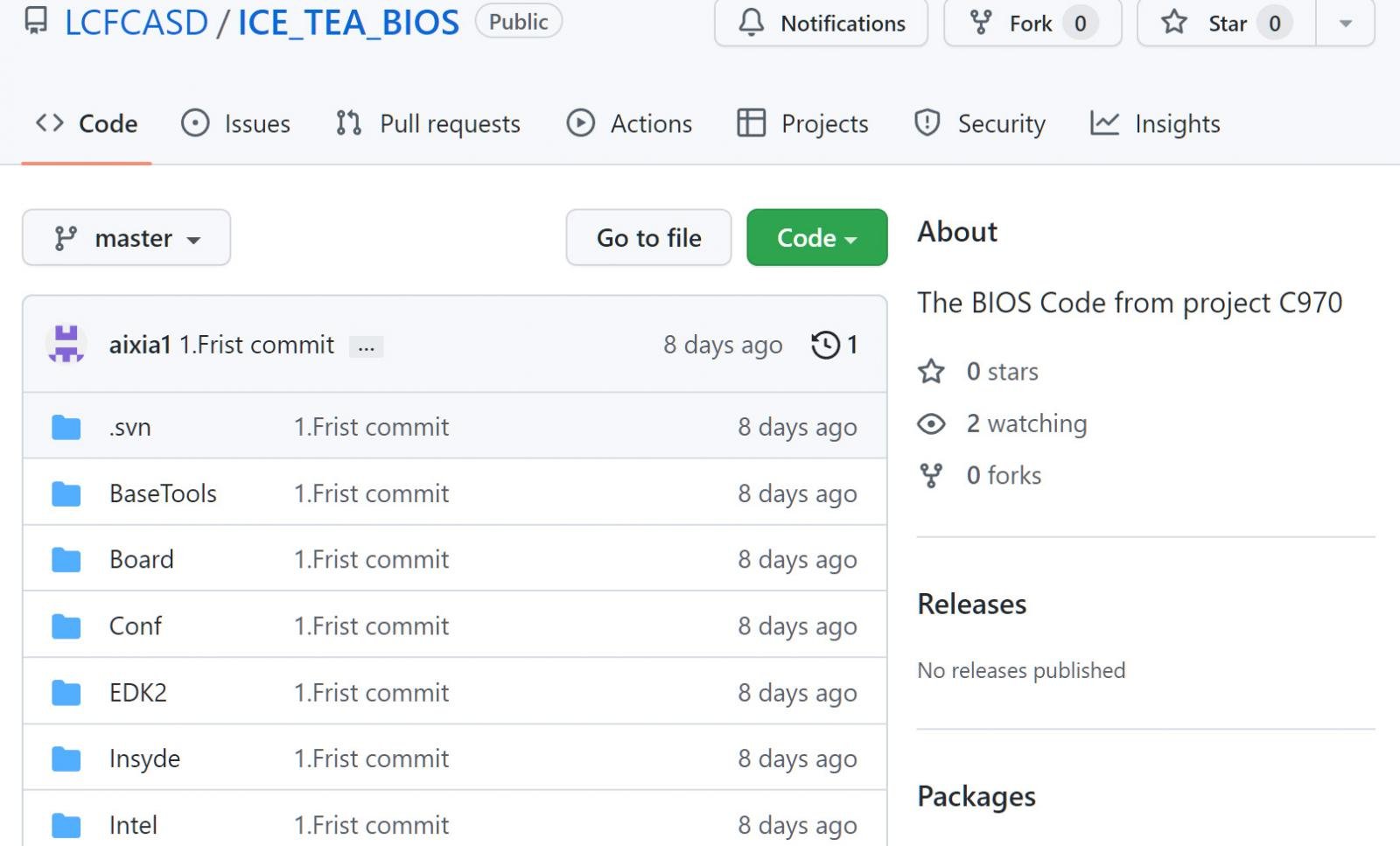

في يوم الجمعة ، نشر مستخدم تويتر “Freak” روابط لما يزعمون أنه الكود المصدري للبرامج الثابتة UEFI الخاصة بشركة Intel Alder Lake ، والتي يزعمون أن 4chan قد نشرتها.

يؤدي هذا الارتباط إلى مستودع GitHub “ICE_TEA_BIOS” ، الذي تم تحميله بواسطة المستخدم “LCFCASD”. يوصف بأنه “رمز BIOS من مشروع C970” في هذا المستودع.

المصدر: BleepingComputer

يحتوي التسرب على 5.97 جيجا بايت من الملفات ، بما في ذلك كود المصدر والمفاتيح الخاصة وسجلات التغيير وأدوات التجميع ، مع أحدث طابع زمني للملفات هو 9/30/22 ، مما يشير إلى أن أحد المتسللين أو المطلعين ربما قاموا بنسخ البيانات.

تم إخبار BleepingComputer أن جميع التعليمات البرمجية المصدر تم إنشاؤها بواسطة Insyde Software Corp ، وهي شركة تطوير برمجيات نظام UEFI.

يحتوي كود المصدر الذي تم تسريبه على العديد من الإشارات إلى Lenovo ، بما في ذلك رمز التكامل مع “Lenovo String Service” و “Lenovo Secure Suite” و “Lenovo Cloud Service”.

في الوقت الحالي ، ليس من الواضح ما إذا كانت شفرة المصدر قد سُرقت أثناء هجوم إلكتروني أو تم تسريبها من قبل أحد المطلعين.

ومع ذلك ، فقد أكدت إنتل أجهزة توم شفرة المصدر أصلية و “كود UEFI الخاص بها”.

“يبدو أن رمز UEFI الخاص بنا قد تم تسريبه بواسطة طرف ثالث. لا نعتقد أن هذا يكشف عن أي ثغرات أمنية جديدة ، لأننا لا نؤمن بالكشف عن المعلومات كإجراء أمني. هذا الرمز ضمن برنامج المكافآت الخاص بنا Project Circuit Breaker حملة ، ونشجع أي باحث قد يحدد نقاط الضعف المحتملة ، ونحن نشجع على لفت انتباهنا إليها من خلال البرنامج. نحن نتواصل مع كل من العملاء ومجتمع البحث الأمني لإبلاغهم بهذا الموقف. ” – المتحدث باسم إنتل.

محللو الأمن قلقون

على الرغم من أن إنتل قللت من أهمية المخاطر الأمنية لتسريب الكود المصدري ، إلا أن الباحثين الأمنيين حذروا من أن المحتويات قد تسهل العثور على الثغرات الأمنية في الكود.

توضح شركة أمان الأجهزة أنه “حتى إذا تم استخدام تطبيق OEM المسرب جزئيًا فقط في الإنتاج ، يمكن للمهاجم / صائد الأخطاء الاستفادة بشكل كبير من التسريبات”. قبو مقوى.

“يساعد حل Insyde الباحثين في مجال الأمن وصائدي الأخطاء (والمهاجمين) على تحديد نقاط الضعف وفهم بسهولة نتيجة الهندسة العكسية ، مما يضيف مخاطر عالية على المدى الطويل للمستخدمين”.

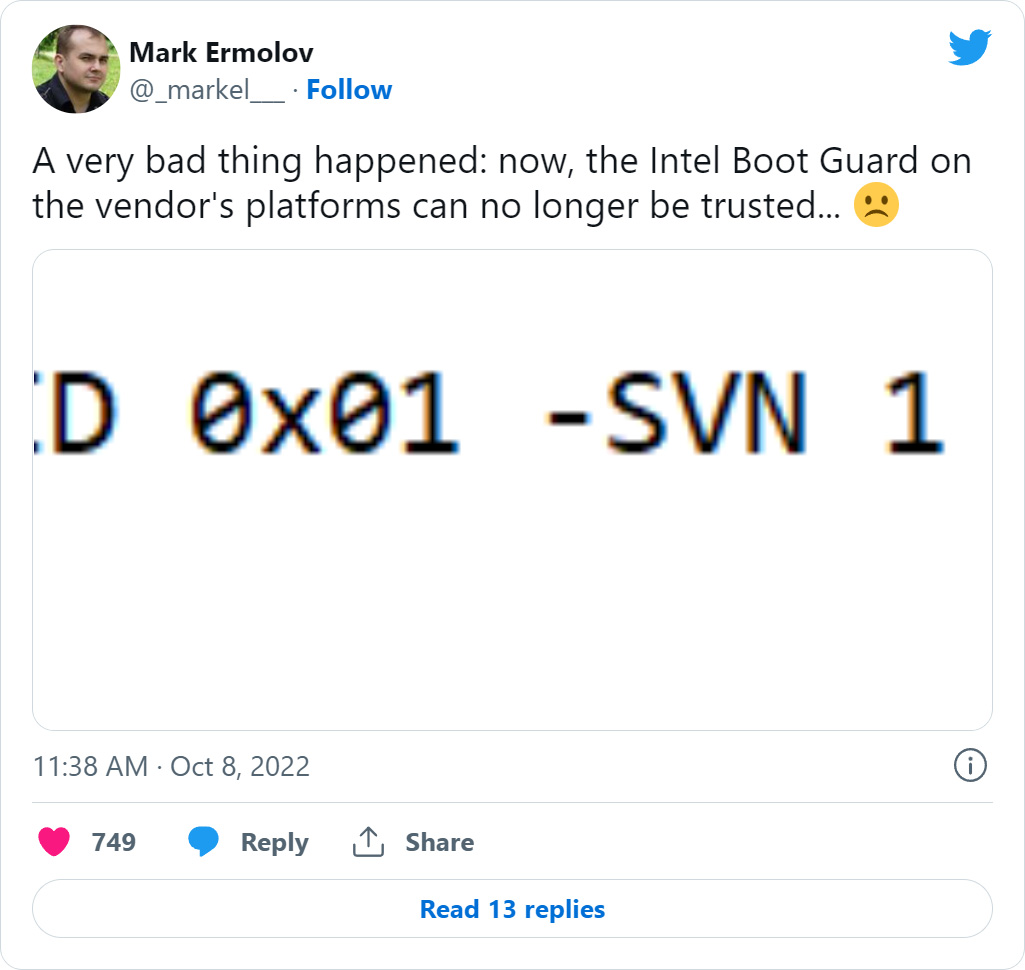

باحث أجهزة التقنيات الإيجابية مارك ايرمولوف حذر التسريب أيضًا من أنه يتضمن مفتاح تشفير خاص KeyManifest ، وهو مفتاح خاص يستخدم لحماية منصة بطاقة التمهيد الخاصة بشركة Intel.

في حين أنه من غير الواضح ما إذا كان المفتاح الخاص المسرب يُستخدم في الإنتاج ، يمكن للقراصنة استخدامه لتغيير سياسة التمهيد في برامج Intel الثابتة وتجاوز أمان الأجهزة.

اتصلت شركة BleepingComputer بشركات Intel و Insight و Lenovo لطرح أسئلة حول التسرب وما إذا كانت المفاتيح الخاصة قد تم استخدامها في الإنتاج.

سنقوم بتحديث هذه المقالة بأي إجابات بينما نتعلم المزيد.

“مهووس البيرة. النينجا الشرير لثقافة البوب. عالم القهوة في الحياة. مدرس محترف للإنترنت. مدرس اللحوم.”